怎么黑别人的手机 ?看完涨姿势啦,实战教学

怎么黑别人的手机 ?看完涨姿势啦,实战教学

声明:非法入侵均属于违法犯罪,请勿利用技术犯罪。

第一步 攻破Wi-Fi连接密码,实现蹭网

【攻击过程】

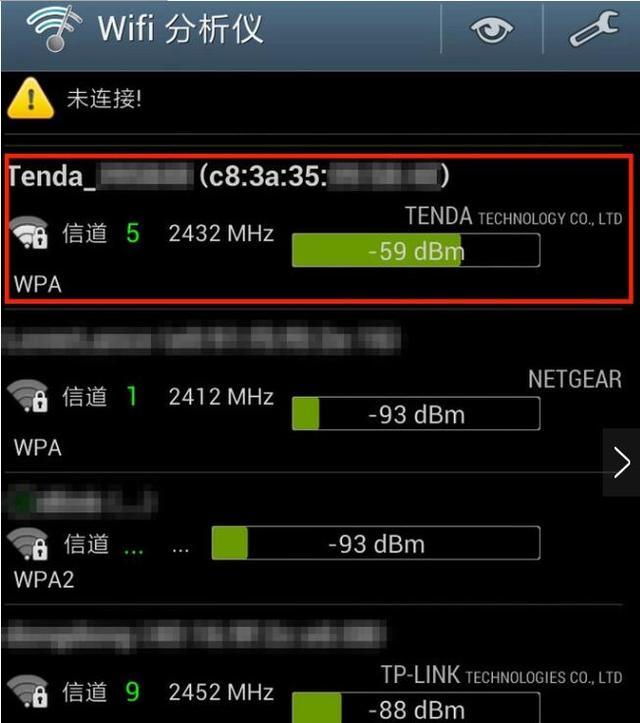

首先用用自己运行Android系统的手机,搜索了附近广播了SSID的Wi-Fi连接点,计划选取了一个合适的攻击目标。通过一款Wi-Fi信号分析软件,他发现邻居小白家的Tenda_XXXXX无线连接是一个理想的攻击对象:这个Wi-Fi连接的信号非常好,而且常年处于开机状态,显然是最优选之一。

为了防止被蹭网,个人用户都会给Wi-Fi设置一个连接密码。常用的两种加密方式又分为WEP加密与WPA加密两种。WEP 加密由于是一种静态加密方式,收发的包中就含有密码信息,因此可以非常容易地就直接破解密码,目前已经很少被使用。而WPA加密相比之下则更为安全一些,由于采用了动态加密的方式,因此只能使用暴力破解的方式来攻克。

小黑这次遇到的SSID是Tenda_XXXXX的Wi-Fi就是采用比较难以破解的WPA加密,虽然相比WEP,破解难度高了不少,但是小黑并没有彻底绝望,因为对于 WPA加密方式的Wi-Fi连接,破解的成功率取决于密码的复杂度与黑客手中的字典大小。

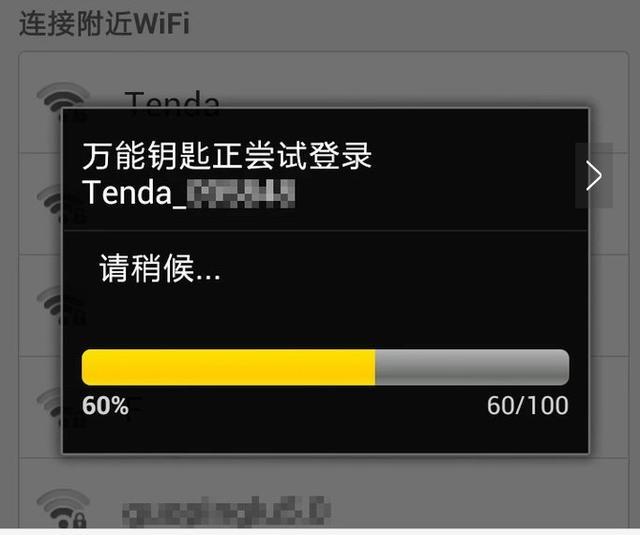

熟练地打开一款名为WiFi万能钥匙的应用,尝试对这个无线网络的密码进行简单的破解,想不到竟然一下子就成功了。小黑迫不及待地进入相关文件查看,发现密码是简单的数字组合1.

笔记本电脑,安装了Ubuntu系统和Minidwep-gtk和aircrack-ng等软件。这台才是破解Wi-Fi密码的“重型装备”。使用这个软件,可以不间断地发起连接申请,尝试不同的密码组合.

第二步 获取路由器管理权

【攻击过程】

实现“蹭网”的初级目标后,进行进一步的深入攻击:攻陷路由器,获得路由器的管理权。

他首先尝试通过浏览器,进入了对方的路由器的台界面地址:192.168.0.1。

如果对方修改了路由器的默认密码,其实,不少国内路由器厂家,为了后期维护管理方便,都在管理固件中留下了后门。这虽然方便了管理,却留下了安全隐患。这不有国外安全专家总结了一下,在这里可以找到:http://www.xs1h.com/

通过路由器厂家自己留的后门我们可以顺利的进入路由器管理界面

进入路由器管理界面后,对方使用的电信帐号使用和口令都可以看到

陷路由器后,我们可以进行哪些操作呢?首先,可以获知对方的上网账号和密码。接着,还可以偷偷地限制对方上网速度,将大部分速度空出来让给自己使用。甚至可以将对方设备加入MAC黑名单,使其不能再上网,并且继续修改路由器后台管理界面的密码,使得对方无法用任何设备进入路由器管理界面。最终不得不硬件重设路由器,才能恢复上网。

其实,从攻击的角度来说,第二步攻陷路由器并不是必须的,但却也是非常重要的一步。

为何说不必须呢?因为即使没有拿到路由器的管理权限,仍然不妨碍后续对路由器和客户端的封包进行嗅探和攻击的操作。

那为何说很重要呢?首先,获得路由管理界面之后,可以非常方便地看到路由器开机之后,每一个曾经联网过的设备,以及这些设备的实时网速,这对于进一步的攻击能够提供一些非常重要的信息。其次,在路由器管理界面中监控客户端的实时流量等数据,对于被攻击者来说,是完全无法感觉到。而如果直接采取嗅探或劫持的操作,被攻击者会察觉到网速明显变慢。因此攻陷路由器后,对我们来说,更有利于下一步的操作。

路由器管理界面中可以反映每个设备的实时网速

路由器管理界面中可以查看连接过的设备

从主机名就可以大致地判断,对方有一只iPhone,一台安装了Windows 7或以上操作系统的x86计算机。另有一个没有主机名的设备,这个还待确认。至于最下方的Android设备,则是入侵者的手机。

另外,在获得路由器管理权限之后,想要进行DNS劫持就变得非常容易了:

进行DNS劫持后,被劫持者的上网记录和登陆过的账号以及明文传输的密码都很容易获得。当然,现在很多社交工具的密码已经不再通过明文传输,而且自行搭建DNS服务器的操作较为复杂,因此我并没有进行这步操作,而是考虑下一步直接进行会话劫持。

第三步 进行简易嗅探与会话劫持

【攻击过程】

作为一个“有追求”的黑客,小黑又岂会在此时就收手呢?如同很多“菜鸟黑客”一样,我们想要挖掘出对方更多的秘密。

这时,使用了一款强大的网络渗透软件:dSploit。dSploit是一款基于Android系统的功能十分全面强大的网络渗透工具,可以提供给网络安全工作人员检查网络的安全性。这次主要使用了其中的“简易嗅探”“会话劫持”“脚本注入”这三个功能。

连接进入网络之后,使用dSploit扫描到的设备列表与路由器管理界面中的一模一样:

前面提到过,在路由器管理界面中,可以大致判断出设备的生产商和类型。而采用dSploit来进行“简易嗅探”之后,可以进一步判明设备的类型和使用的操作系统和浏览器版本。

所谓“简易嗅探”,就是指dSploit这个软件可以嗅探到被监控的设备收到和发出的所有网络封包,并将封包以pcap格式保存到Android手机中。这样,后续只需要用文本编辑器查看这些pcap文件,就能得到相关的信息。

比如上图中,我们用于入侵的安卓手机,IP地址为192.168.0.103。MAC地址前三位是:90:18:7C。

IP地址为192.168.0.100的设备是对方的iPhone5,系统版本号iOS 7.0.6。

IP地址为192.168.0.101的设备显然是他的台式机了,操作系统版本号为NT6.1,即Windows 7系统:

确定设备之后,就可以依据路由器管理界面上的实时流量数据,对当时正在进行通讯的设备进行目的明确的“简易嗅探”操作了。

经过对台式电脑的“简易嗅探”,我们很轻松地得到了对方的QQ再利用dSploit另一个异常强大的功能模块:会话劫持。对邮箱劫持 目前就到这里

最后还要提醒大家,越便捷越不安全,黑客可以控制在同一个Wi-Fi下的其他电脑和设备,控制设备上的摄像头,用户的大量隐私将被曝光,因此一旦被黑,个人信息、个人隐私、个人财务甚至是亲人和朋友的信息都会被劫持,千万不能掉以轻心!

-

- 危废处理资质怎么办理(@企业,2022年危险废物经营许可证办理流程)

-

2023-12-20 23:07:24

-

- 王菲离婚原因大揭秘(9年感情说没就没,李亚鹏与王菲隐藏7年的离婚原因被曝光

-

2023-12-20 23:05:19

-

- 复习方法和技巧(各科复习秘诀和高效复习方法!快快收藏吧!)

-

2023-12-20 23:03:14

-

- 毕业论文ppt制作技巧(毕业论文答辩ppt(要求和制作技巧))

-

2023-12-20 23:01:09

-

- 三家分晋是哪三家(三家分晋:瓜分的虽然是晋国,毁掉的却是周王朝800年的根基

-

2023-12-20 22:59:04

-

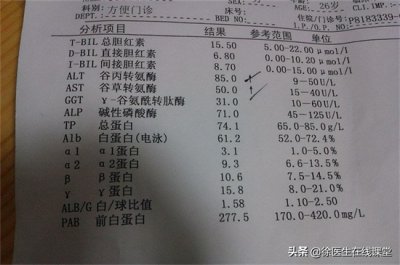

- 谷草转氨酶高怎么办 谷丙转氨酶和谷草转氨酶都偏高怎么办?

-

2023-12-20 22:56:59

-

- 牛皮癣能治愈吗 医生给出具体用药方案,看看无妨

-

2023-12-20 22:54:54

-

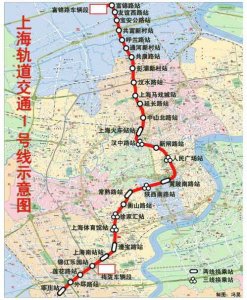

- 上海地铁10号线(搭地铁10号线观景习文)

-

2023-12-20 06:08:46

-

- 郑大录取分数线2021(高考录取分数线汇总,多少分才能被录取?)

-

2023-12-20 06:06:41

-

- 张大大是谁(张大大自曝曾患中重度抑郁症)

-

2023-12-20 06:04:36

-

- 唐嫣(唐嫣的风流情史)

-

2023-12-20 06:02:31

-

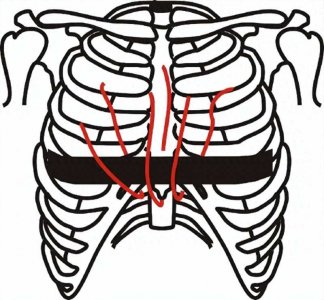

- 漏斗胸图片(漏斗胸是如何引起的?)

-

2023-12-20 06:00:26

-

- 狗的生活习性(先了解下狗狗的生活习性)

-

2023-12-20 05:58:21

-

- platinum(“白金”应该比“黄金”贵吗?)

-

2023-12-20 05:56:16

-

- 天门冬氨酸氨基转移酶高什么原因

-

2023-12-20 05:54:11

-

- 茴香菜怎么做好吃(新鲜茴香5种最好吃的做法)

-

2023-12-20 05:52:06

-

- 杨迪女朋友(杨迪自曝分手翻车素人女友)

-

2023-12-20 05:50:01

-

- 重庆中考状元大盘点!这所学校太多了吧

-

2023-12-20 02:39:20

-

- 余姚新闻网丨项目建设撬动发展“高速引擎”

-

2023-12-20 02:37:14

-

- 有期徒刑三年缓刑四年是什么意思

-

2023-12-20 02:35:08

云南本地人为什么不会被骗到缅甸(看看真实的缅北)

云南本地人为什么不会被骗到缅甸(看看真实的缅北) 中国一线男装10大品牌(盘点国内十大知名男装品牌排行榜)

中国一线男装10大品牌(盘点国内十大知名男装品牌排行榜)